(MITM) Man in the Middle

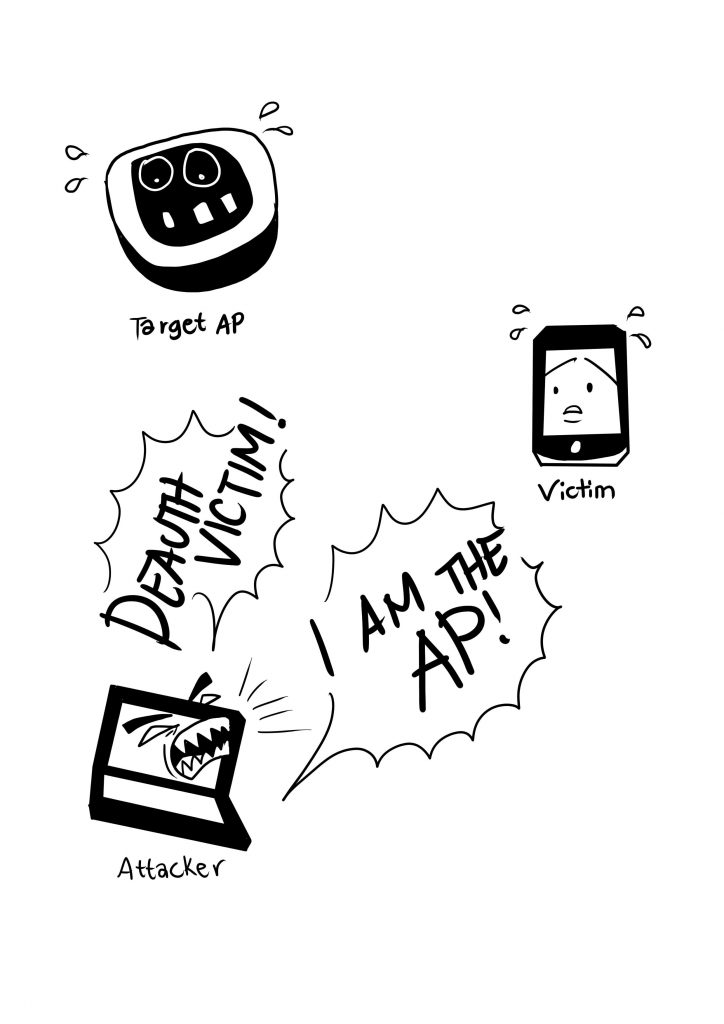

Un attacco Man In the Middle, come suggerisce la traduzione italiana, vede protagonista un hacker, al centro di una “conversazione” tra un client e un server. Di fatti, viene inserito nella categoria di attacchi Hijacking.

L’attacco prende il nome dal gioco in cui due persone si scambiano una palla, ed una terza persona sta al centro cercando di intercettarla.

E’ conosciuto anche col nome di Brigade Attacks. Il termina deriva dal metodo adottato dalle brigate, per spegnere un fuoco, cioè passandosi un secchio d’acqua di persona in persona (il secchio, dalla sorgente d’acqua, arriva al fuoco).

L’attacco MITM è molto efficace a causa del protocollo HTTP e il trasferimento dati, basati tutti su caratteri standard ASCII. In questo modo è possibile interagirvi facilmente. Per esempio, è possibile catturare i cookie di una sessione o leggere gli header http. Quindi entrare sfruttando i cookie di altri utenti connessi alla nostra rete LAN, perchè tutto il transito su HTTP, avviene in chiaro.

L’attacco MITM può essere fatto anche su connessioni cifrate HTTPS, usando la stessa tecnica; con l’unica differenza che consiste nello stabilire 2 sessioni SSL indipendenti, una per ogni connessione TCP. Il browser configura una connessione SSL con l’attaccante, e l’attaccante stabilisce una connessione SSL con il web server. In genere, per questo motivo i browser avvertono l’utente quando il certificato usato da un determinato sito non è valido, e l’utente è solito ignorare questo avviso. In alcuni specifici contesti è possibile che il warning non compaia, per esempio, quando il certificato del server stesso è stato compromesso dall’hacker o quando il certificato dell’hacker è certificato da compagnie fidate CA, CN, come fossero gli originali di quel sito web. MITM è usato anche in fasi di assestamento di una rete, quindi per testare le vulnerabilità all’interno della rete.

Per effettuare attacchi di questo tipo, in rete sono disponibili tantissimi software:

– PacketCreator

– Ettercap

– Dsniff

– Cain e Abel

Esistono persino applicazioni mobile, per Android, in grado di effettuare un attacco di tipo MITM, un esempio: Dsploit. (Un progetto tra l’altro, tutto italiano).

Qui di seguito un breve video esempio, di come effettuare un attacco di tipo MITM con software come Ettercap e Metasploit:

Come difendersi da un attacco MITM

Sicuramente la prima cosa da fare è conoscere questo tipo di attacco ed evitare dunque di connettersi a reti Wi Fi pubbliche ed hotspot non sicuri.

Molto spesso infatti queste reti hanno una protezione minima e sono prive di crittografia. Per crittografare i vostri dati in entrata e in uscita dalla rete invece è consigliato usare una VPN, un sistema in grado di crittografare tutto il traffico dei vostri dispositivi, nascondendo anche il vostro indirizzo IP.

Da evitare anche i siti contrassegnati come non sicuri, dunque privi di certificato SSL. E per finire il consiglio è quello di aggiornare sempre browser e anche antivirus/firewall del sistema operativo per garantire una protezione ottimale ai vostri dispositivi.

Commenti