Malware USB Key Bash Bunny. Ecco come sabotare un computer

Non molto tempo fa Hack5, un team che sviluppa dispositivi di penetration test ha presentato una chiavetta USB dal nome Bash Bunny. Questo dispositivo come ad esempio Rubber Ducky, è in grado di eseguire codice malevolo su sistemi target semplicemente inserendolo in una porta USB del laptop vittima.

Come si presenta

Il dispositivo si presenta come una semplice chiave USB, forse solo qualche centimetro più grande. L’accesso all’hard drive è identico a qualsiasi altro device, a meno di dover posizionare lo switch che si trova sulla chiavetta nella posizione di configurazione. Come vedremo dopo ci sono tre diverse modalità.

Bash Bunny USB key

Bash Bunny USB key

Al suo interno vi sono diverse cartelle ma solo una sarà oggetto di questo articolo, ovvero la folder Payload. Questa cartella contiene degli esempi di di payload pre-caricati ma c’è anche la possibilità di scariarne di nuovi dal repository GitLab che viene costantemente aggiornato di nuovi script. Attenzione perché questo oggetto è tanto semplice quanto distruttivo da utilizzare.

Ci sono diversi tipi di attacchi possibili e sono raccolti in sotto categorie. Eccone alcuni esempi:

- Android

- Credentials

- Execution

- Exfiltration

- Phishing

- Prank

- Remote access

Cosa molto importante è questa chiavetta è “cross-platform” nel senso che può essere utilizzata sia per sistemi Windows, Mac che Linux. Volendo l’utente può anche scrivere i propri payload seguendo le istruzioni sulla Wiki per imparare il linguaggio “Bunny Script”

Come funziona

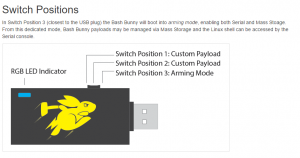

Per eseguire l’attacco è necessario navigare fino all’attacco che si vuole lanciare, quindi “Payload > Library” copiare i file contenenti il codice e trascinarli nella cartella al livello superiore “Switch1” o “Switch2”.Gli script appena copiati vengono avviati in base alla posizione dello switch fisico presente sulla chiavetta USB che deve coincidere con la cartella di destinazione scelta. Se ad esempio abbiamo caricato il payload nella cartella “Switch2” dovremo settare lo switch fisico –posizionato sopra la chiavetta- sulla posizione “2” come illustrato nella foto che segue.

Dunque una volta scollegata e cambiata la posizione dello switch è possibile reinserire la chiavetta e automaticamente partirà l’attacco progettato, infettando, distruggendo o schernendo ( vedi gli script Prank ) la vittima.

Quanto costa?

E’ possibile accedere a questo strumento pagando all’incirca 100,00 euro. Solitamente la si può trovare in sconto sul portale ufficiale

Commenti