Gli Hacker ci mostrano quanto è facile hackerare le persone in mezzo alla strada

I dispositivi con Wi-Fi integrato — formano la rete della cosiddetta Internet delle Cose o Internet of Things (IoT) — questi dispositivi popolano sempre di più uffici e case.

Dagli smartphone alle stampanti e persino le macchine del caffè: molti di questi dispositivi IoT hanno buone intenzioni e si connettono alla rete della tua compagnia senza problemi.

Tuttavia, con l’aumento dei dispositivi Internet of Things (IoT) è aumentato progressivamente anche il raggio di attacco, fornendo agli hacker un vasto numero di punti d’entrata per attaccarti in un modo o nell’altro.

Gli hacker possono utilizzare i dispositivi smart per ottenere un accesso secondario alla tua rete, in modo da poter rubare dati (come le tue informazioni personali) o attuare una serie di altri intenti malevoli.

E’ stato dimostrato un esempio di attacco da uno degli hacker più famosi, Jayson Street, che ha affermato che è necessario semplicemente andare in giro con il giusto dispositivo per poter entrare nel dispositivo di qualcun altro.

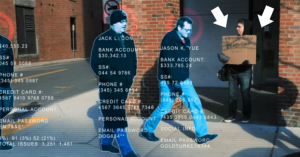

Prima di entrare nei dettagli tecnici dell’attacco, guardiamo un video che ci dimostri quant’è semplice hackerare smartphone e laptop in un posto affollato, allestendo un EvilAP (malicious access point).

Uno strumento per effettuare questa tipologia di attacchi è WifiPhisher, già visto su questo blog in passato.

Come funziona l’attacco

Jayson Street ha utilizzato semplicemente un dispositivo di penetrazione e una connessione internet per controllare le persone attorno a lui.

Tecnicamente, il dispositivo di Street aveva automaticamente impostato un “Attacco Gemello Cattivo”, nel quale un hacker inganna gli utenti facendo connettere i loro smartphone o i loro laptop ad un hotspot malevolo, scambiandolo per un provider WiFi valido.

Una volta connesso, tutte le informazioni della vittima vanno direttamente nel dispositivo dell’hacker, permettendo ai cyber-criminali di leggere tutto il traffico rete e rubare password, dati finanziari, altre informazioni e addirittura indirizzare verso malware e siti di phishing.

Come prevenire un attacco “evil twin”

Pwnie Express ha rilasciato il suo rapporto annuale: Internet delle cose cattive, fornendo informazioni sui prodotti ai quali i professionisti informatici devono fare attenzione.

Grazie al rapporto e ad altre informazioni rilasciate dai ricercatori di Pwnie, abbiamo formulato 5 veloci passaggi che puoi utilizzare per evitare che tu o il tuo luogo di lavoro veniate compromessi.

1. Spegni il WiFi: spegnere i dispositivi Wi-Fi quando non li stai utilizzando (specialmente nei fine settimana) – risparmia energie e minimizza l’esposizione agli attacchi degli hacker.

2. O lo usi o lo chiudi: quando il tuo dispositivo è in ufficio, disabilita le funzioni che non stai utilizzando. Abilitare le funzionalità vuol dire anche un aumento dei rischi alla sicurezza.

Assicurati di revisionare i prodotti prima di portarli su un luogo di lavoro. Se sono già lì, chiama il servizio clienti e fatti dare una mano a disabilitare le funzioni che non usi.

3. Cambia Password: è importante non usare credenziali di default. Imposta password sicure e forti per mettere in sicurezza i tuoi dispositivi.

4. Controlla i tuoi acquisti: prima di comprare un prodotto, fai una ricerca su quello che stai comprando e assicurati di sapere come aggiornare i software associati a quel dispositivo.

Cerca dispositivi, sistemi e servizi che utilizzino facili aggiornamenti e che informino l’utente quando sono disponibili nuovi aggiornamenti.

5. Verifica ogni dispositivo: è importante sapere che alcune marche di dispositivi hanno più problemi di sicurezza di altre. La personalizzazione di hardware aziendali, tra cui i fornitori di hotspot mobile, è una delle minacce più importanti della sicurezza rete.

Commenti